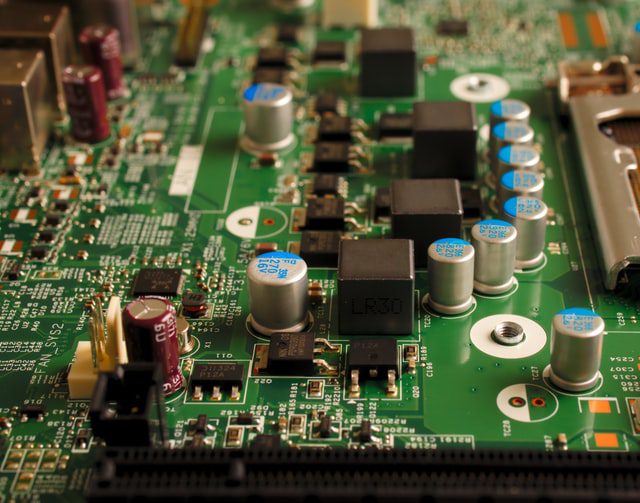

Algorytmy sprawiają, że większość z nas ma na myśli funkcjonowanie sieci czy skomplikowanych mechanizmów matematycznych – i słusznie! Ostatnie lata pokazują jednak, że ich funkcjonowanie jest poważnym zagrożeniem dla ogólnego bezpieczeństwa.

Wszystko przez to, że hakerzy włamują się do poszczególnych baz, manipulują algorytmami i wpuszczają do nich wirusa. To z kolei może powodować wyciek danych na mniejszą lub większą skalę. Okazuje się, że problem może być znacznie głębszy, niż przypuszczaliśmy.

W 2016 roku wirus Stuxnet spowodował poważną awarię w irańskim zakładzie, który zajmował się wzbogacaniem uranu. Wyobraźmy sobie podobną sytuację w elektrowni atomowej czy potężnej fabryce. To mogłoby grozić katastrofą. Naukowcy mają na to sposób.

Świadomy algortym

To, co jeszcze jakiś czas temu wydawało się abstrakcją, dzisiaj staje się faktem! Naukowcy z Center for Education and Research in Information Assurance and Security Purdue University opracowali algortym, który czuje.

Dzięki temu będzie mógł na bieżąco reagować, gdy ktoś będzie próbował manipulować w jego danych. Autor projektu porównał system do roju pszczół. Jeśli w jego pobliżu się poruszymy, to automatycznie będzie reagował cały rój.

Jeśli więc haker podejmie próbę zmiany danych, cały system zareaguje, by przywrócić je do poprzedniego stanu. W ten sposób uda się uniknąć różnego rodzaju awarii, ponieważ inteligentny system będzie wiedział, że ma działać w jeden, odgórnie narzucony sposób.

Ukryte dane

Autorzy projektu mówią o tym, jak działa system. Podkreślają, że algorytmy zawierają wiele danych, ale jedynie część z nich ma znaczenie dla ostatecznego funkcjonowania systemu.

W związku z tym do tych mniej istotnych danych można wprowadzić rozpoznawalne zmiany. Wówczas system może sprawdzić, czy mają taki ślad, jaki powinny mieć. Jeśli mają, to wszystko działa jak należy. Jeśli nie, to znak, że ktoś próbuje się włamać.

Naukowcy podkreślają, że mechanizmem zabezpieczającym algorytmy będą również tak zwane szumy. Dzięki nim, nawet jeśli haker skopiuje kod systemu, nie będzie w stanie go w pełni otworzyć, ponieważ nie będzie miał dostępu do szumu!

Właściwości szumu

W całym procesie bardzo ważne są właściwości szumu, które dodatkowo będą chroniły algorytmy. Przede wszystkim szum ma niestabilny i chaotyczny charakter, przez co nie da się go w pełni odtworzyć.

Nawet jeśli go nagramy, to jego nieprzewidywalność nie pozwoli na to, by w pełni go skopiować. Szum składa się z dźwięków i drgań, które mogą mieć różnego rodzaju źródła.

Mają na nie wpływać między innymi zmiany temperatury, sprzęt czy sposób, w jaki w danym miejscu zużywa się energię.

Świadome systemy komputerowe

W związku z pojawieniem się nowego pomysłu zaczęto zadawać pytanie, czy jego realizacja oznacza już wyposażenie komputerów w świadomość. Jest to jednak pytanie o charakterze filozoficznym, na które nie jesteśmy w stanie odpowiedzieć.

Trudno bowiem określić, czym miałaby być sama świadomość. Aktualnie mówi się o tym, że świadome algorytmy mogłyby znaleźć zastosowanie w elektrowniach jądrowych, ale nie tylko.

Z ich pomocą można skuteczniej chronić szyfrowane bazy danych, które są wykorzystywane w funkcjonowaniu większości portali społecznościowych, internetowych kont bankowych i tym podobnych. Projekt może faktycznie zmienić oblicze Internetu i ochrony danych.